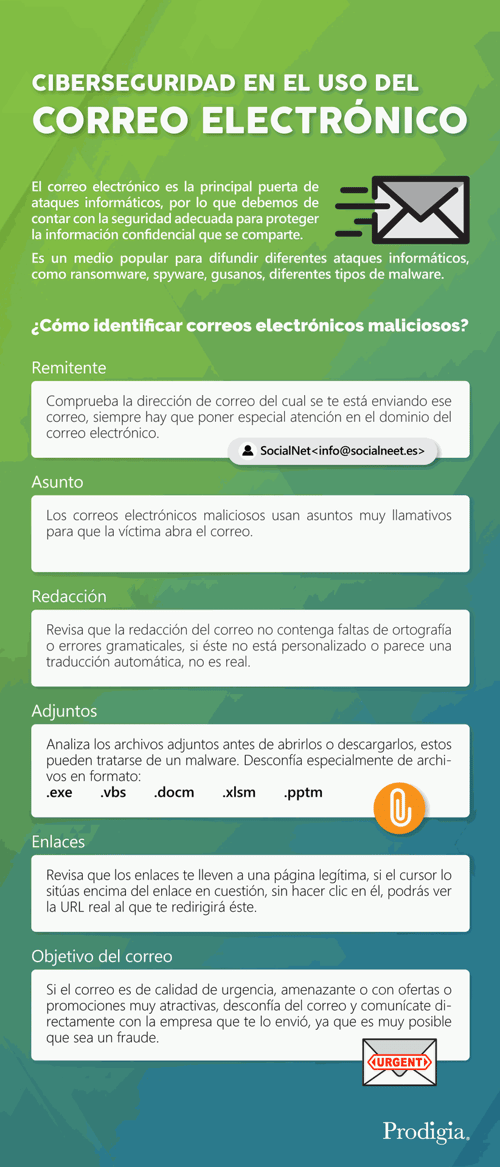

El servicio de correo electrónico es la principal puerta de ataques informáticos, por lo que debemos de contar con la seguridad adecuada para proteger la información confidencial que se comparte por este medio.

La ciberseguridad en el uso del correo electrónico es muy importante, ya que éste es un medio popular para difundir diferentes ataques informáticos, como ransomware, spyware, gusanos, diferentes tipos de malware; ataques de ingeniería social, como correos electrónicos de phishing o spear phishing, y otras amenazas cibernéticas.

¿Cómo identificar correos electrónicos maliciosos?

1. Remitente

Comprueba la dirección de correo del cual se te está enviando ese correo, siempre hay que poner especial atención en el dominio del correo electrónico.

2. Asunto

Los correos electrónicos maliciosos usan asuntos muy llamativos para que la víctima abra el correo.

3. Redacción

Revisa que la redacción del correo no contenga faltas de ortografía o errores gramaticales, si éste no está personalizado o parece una traducción automática, no es real.

4. Adjuntos

Analiza los archivos adjuntos antes de abrirlos o descargarlos, estos pueden tratarse de un malware. Desconfía especialmente de archivos en formato:

- .exe

- .vbs

- .docm

- .xlsm.

- .pptm

5. Enlaces

Revisa que los enlaces te lleven a una página legítima, si el cursor lo sitúas encima del enlace en cuestión, sin hacer clic en él, podrás ver la URL real al que te redirigirá éste.

6. Objetivo del correo

Si el correo es de calidad de urgencia, amenazante o con ofertas o promociones muy atractivas, desconfía del correo y comunícate directamente con la empresa que te lo envió, ya que es muy posible que sea un fraude.

En Prodigia tu información siempre está segura, ya que somos una Organización Certificada en Gestión de Seguridad de la Información ISO/IEC 27001 avalada por la NYCE, que es un reconocido marco internacional de las mejores prácticas para un sistema de gestión de seguridad de la información. Ponemos en su lugar los controles apropiados para identificar y reducir los riesgos de ataques informáticos y diversos tipos de amenazas.